Artykuł pochodzi z wydania: Maj 2021

W celu zachowania bezpieczeństwa informacji niezmiernie ważna jest kontrola dostępu do zasobów przedsiębiorstwa. Niemniej współcześnie nie możemy jedynie weryfikować, kto uzyskuje dostęp do danych. Równie ważną kwestią jest to, w jakich okolicznościach uzyskiwany jest dostęp.

Aby każda organizacja mogła działać sprawnie, jej pracownicy powinni móc w łatwy sposób uzyskiwać dostęp do swoich zasobów. Niestety nie zawsze łatwość w dostępie do systemów informatycznych idzie w parze z zachowaniem należytego poziomu bezpieczeństwa. Wówczas o tragedię nietrudno. Szczególnego znaczenia nabiera to, gdy dane coraz częściej przetwarzane są w chmurze, a dostęp do nich może być uzyskiwany z praktycznie dowolnego urządzenia. Dlatego, aby móc nadal należycie chronić swoje zasoby informatyczne, standardowe zabezpieczenia, jak na przykład login i hasło użytkownika, są zdecydowanie niewystarczające.

Aby każda organizacja mogła działać sprawnie, jej pracownicy powinni móc w łatwy sposób uzyskiwać dostęp do swoich zasobów. Niestety nie zawsze łatwość w dostępie do systemów informatycznych idzie w parze z zachowaniem należytego poziomu bezpieczeństwa. Wówczas o tragedię nietrudno. Szczególnego znaczenia nabiera to, gdy dane coraz częściej przetwarzane są w chmurze, a dostęp do nich może być uzyskiwany z praktycznie dowolnego urządzenia. Dlatego, aby móc nadal należycie chronić swoje zasoby informatyczne, standardowe zabezpieczenia, jak na przykład login i hasło użytkownika, są zdecydowanie niewystarczające.

Współczesny model pracy bazujący na pracy z dowolnego urządzenia, zgodnie z zasadami Bring Your Own Device, czy nawet na pracy z dowolnego miejsca na świecie, wymusza na organizacjach stosowanie nowoczesnych mechanizmów kontroli dostępu do zasobów. Obecnie nie wystarczy już weryfikować, kto uzyskuje dostęp do zasobu, ale również z jakiego urządzenia i miejsca to następuje. Aby mogło to przebiegać skutecznie i łatwo, warto wykorzystać zasady dostępu warunkowego w usłudze Azure AD.

> DOSTĘP WARUNKOWY

Jak już wspomniano, funkcja dostępu warunkowego jest składową częścią usługi Azure Active Directory. Sposobem działania przypomina ona klasyczną instrukcję IF…THEN. Mianowicie uzależnia ona dostęp lub jego brak od spełnienia określonych warunków, po których musi być wykonana zdefiniowana akcja. Jest to swoista druga linia obrony, która następuje zaraz po zakończeniu procesu uwierzytelniania.

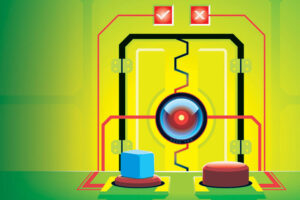

Dostęp warunkowy bazuje na dwóch składnikach definiowanych w ramach poszczególnych zasad. Pierwszym z nich są warunki, w jakich następuje inicjalizacja dostępu do zasobów, czyli nasz warunek (IF). Natomiast w drugim etapie (THEN) podejmowana jest decyzja, czy można zezwolić na dostęp. W przypadku zezwolenia na dostęp podejmowane są dodatkowe akcje, czyli wymuszenie co najmniej jednego dodatkowego mechanizmu ochrony. Koncepcja działania dostępu warunkowego została zobrazowana na rys. 1.

Ochronie dostępem warunkowym mogą podlegać klasyczne zasoby firmy Microsoft, jak na przykład dostęp do platformy obliczeniowej Azure czy usługi dostarczane w ramach Office 365. Nie są to oczywiście jedyne możliwości, gdyż ochronie może podlegać praktycznie dowolny system informatyczny bazujący na uwierzytelnianiu opartym na usłudze Azure AD, włączając w to również aplikacje zlokalizowane w obrębie lokalnej infrastruktury informatycznej przedsiębiorstwa.

Jak można zauważyć, omawiana funkcjonalność niesie za sobą wiele możliwości wzmocnienia ochrony zasobów informatycznych. Aby jednak móc z niej skorzystać, konieczne jest posiadanie odpowiednich licencji na usługę Azure AD. Do obsługi większości funkcji wymagane jest posiadanie licencji Azure AD w wersji Premium P1. Dostęp do pełnej funkcjonalności można uzyskać po zakupie licencji w wersji Premium P2. Składają się na nią m.in. analizy ryzyka związanego z logowaniem użytkowników bazujące na metodach, które wykorzystują chmurowe elementy uczenia maszynowego.

> WARUNKI DOSTĘPU

Podstawowym elementem zasad dostępu warunkowego jest określenie warunków, w jakich dana zasada ma mieć zastosowanie. Poszczególne informacje są przekazywane do usługi Azure AD podczas uwierzytelniania użytkownika. Na bazie tych informacji dopasowywane są zasady, które będą określać warunki dostępu do żądanej usługi. Aby dana zasada miała w ogóle zastosowanie, konieczne jest spełnienie wszystkich zdefiniowanych parametrów warunku, czyli zachowanie operatora logicznego AND. W ramach wspomnianych informacji przesyłanych do zasad dostępu warunkowego możemy następujące elementy.

Cechy użytkowników

Omawiany parametr warunku pozwala na określenie użytkowników, którzy mają podlegać dostępowi warunkowemu. Może być on określony na kilka sposobów. Mogą to być na przykład wszyscy użytkownicy dostępni w katalogu Azure Active Directory, łącznie z kontami gości. Ta opcja nie jest jednak rekomendowana na samym początku wprowadzania konfiguracji. Należy pamiętać, że zasady dostępu warunkowego mogą odmówić dostępu do zasobów, w tym również i dostępu administracyjnego do usługi Azure AD, co może skutkować odcięciem od możliwości wyłączenia wadliwej zasady.

[…]

Michał Gajda

Autor ma wieloletnie doświadczenie w administracji oraz implementowaniu nowych technologii w infrastrukturze serwerowej. Pasjonat technologii Microsoft. Posiada tytuł MVP Cloud and Datacenter Management. Autor webcastów, książek oraz publikacji w czasopismach i serwisach branżowych.