Adwertorial

Tworzenie i zarządzanie backupem wymaga stałej współpracy między biznesem a działem IT. Zdarza się, że biznes oraz IT nie wymieniają się informacjami na temat procesów biznesowych, a dopiero realny incydent staje się przyczyną „systemowego” podejścia do zarządzania ciągłością działania organizacji.

Fundamentem budowania backupu jest określenie zasad komunikacji i parametryzacji wymagań oraz metody zapisu uzgodnionych celów. Optymalnym rozwiązaniem tymczasowym będzie stworzenie prostej tabeli, w której dział IT wraz z biznesowym dokonają inwentaryzacji wszystkich systemów oraz zbiorów danych, które mają zostać zabezpieczone backupem.

ETAPY BUDOWANIA BACKUPU

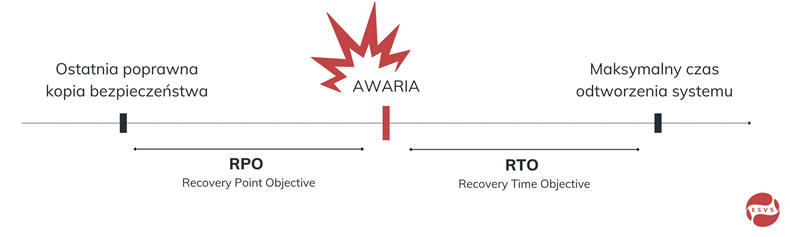

Każdemu systemowi należy przypisać stopień „krytyczności” i wolumen danych źródłowych, a także określić zdolność organizacji do funkcjonowania w sytuacji niedostępności danego systemu. Kluczowe jest ustalenie czasu (w godzinach lub dniach), przez który jego niedostępność nie spowoduje negatywnych konsekwencji i nie zakłóci funkcjonowania procesów biznesowych. Te ustalenia zdeterminują maksymalny czas wymagany do przywrócenia funkcjonowania danego systemu po awarii lub utracie danych, co określamy jako RTO (Recovery Time Objective).

Kolejnym etapem jest ustalenie maksymalnej akceptowalnej ilości danych, które mogą zostać nieodwracalnie utracone po przywróceniu systemu z ostatniej dostępnej kopii bezpieczeństwa. Te dane będą musiały zostać ponownie wygenerowane lub wprowadzone na nowo, dlatego próg ten musi być określony dla każdego z systemów. Jest to niezbędne do zaprojektowania harmonogramu wykonywania kopii bezpieczeństwa. Parametr ten nazywamy RPO (Recovery Point Objective)

W ostatnim kroku konieczne jest ustalenie, przez jak długi czas kopie zapasowe poszczególnych systemów powinny być przechowywane oraz jaka powinna być ich granulacja (charakterystyka i typy kopii zapasowych w czasie). W kontekście archiwizacji danych okres przechowywania może sięgać wielu lat. Parametr określający ten czas przechowywania nazywamy retencją.

DIALOG W TRUDNYM ŚRODOWISKU

Jeśli polityka zachowania ciągłości dopiero powstaje i system kopii bezpieczeństwa będzie projektowany w przyszłości, to wystarczy już na początku zastosować opisane podejście. Jeśli jednak w firmie działa już system kopii zapasowych, ale perspektywa awarii i duża liczba znaków zapytania nie dają pewności co do efektu odtwarzania systemów, najlepszym rozwiązaniem może być przygotowanie tabelki samodzielnie przez dział IT i przedstawienie jej biznesowi. Takie działanie umożliwia realną konfrontację założeń biznesowych z faktycznymi możliwościami systemu kopii bezpieczeństwa i infrastruktury IT.

DOBRE PRAKTYKI

- Regularne testowanie procedur odzyskiwania po awarii umożliwia wykrycie potencjalnych problemów i nieprawidłowych założeń. Ponadto kształtuje to automatyzm działania, co w przypadku rzeczywistego incydentu może znacząco zredukować czas reakcji.

- Stały dialog między IT i biznesem, przeglądy oraz aktualizacja wymagań dotyczących ustalonych parametrów RTO i RPO pozwalają uniknąć przykrych niespodzianek w przypadku incydentu.

- Najefektywniejszym podejściem w strategii tworzenia kopii zapasowych jest zastosowanie zasady 3-2-1. Należy zaznaczyć, że perspektywy mogą być zróżnicowane w zależności od konkretnej firmy. Jednakże istotne jest dążenie do implementacji sprawdzonych metod i rozwijania efektywnej komunikacji wewnątrz organizacji w celu realizacji ustalonych celów.

Cały artykuł znajdziesz pod tym linkiem.

Więcej informacji

Więcej informacji

Paweł Kotecki, CEO ESVS

biuro@esvs.pl

esvs.pl

+48 71 700 04 78